VeraCrypt - Der Truecrypt Nachfolger legt den Turbo ein

Geschrieben von Guenny amDer Ein inoffizieller Nachfolger des Verschlüsselungstools TrueCrypt, namentlich VeraCrypt, wurde in der Version 1.17 veröffentlicht.

Mit der neuen Version könnten einige Kritiker zum Schweigen gebracht werden, denn das Laden von Containern oder Volumens soll nun schneller von statten gehen als bisher und war einer der Hauptkritikpunkt an der Crypto Software. (Ich kann das langsame Laden leider bestätigen und hoffe selbst auf bessere Geschwindigkeit.)

Neuerungen des Verschlüsslers

Neben den Verbesserungen gibt es einige Neuerungen. So werden eingegebene Passwörter beim Bootvorgang mit Sternchen aufgefüllt, damit keine Rückschlüsse auf die Länge gemacht werden können.

Die Sicherheitslücken der vergangenen Tage wurden gefixt.

Unicode wird nun unterstützt, was die Verwendung von Sonderzeichen vereinfachen sollte. Ausgenommen ist die Systemverschlüsselung unter Windows.

VeraCrypt wird ab sofort mit SHA-1 und SHA-256 signiert

Der Support für exFAT wurde implementiert, sowie die Unterstützung der Kommandozeile auf Linux Systemen.

Zuguterletzt hat die Oberfläche einen neues Design erhalten und wirkt etwas moderner.

Der kompplette Changelog

Upgrade auf VeraCrypt 1.17

Das Update kann bei verschlüsselter Systemplatte im laufenden Betrieb eingespielt werden.

Beschleunigung des Bootvorgangs

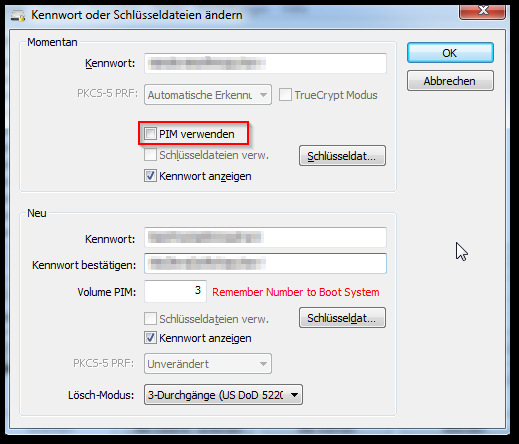

Den Zusammenhang zwischen Passwort, PIM und Bootgeschwindigkeit hatte ich in einem älteren Artikel bereits ausführlich beschrieben.

Fazit

Wenn der Performance Schub wirklich umgesetzt wurde (mir fehlt noch der Reboot zum Vergleich), ist das Tool weiterhin eine gute Alternative zu anderen Verschlüsselungstools.

VeraCrypt läuft stabil, wird regelmäßig aktualisiert und gilt als sicher. Lediglich ein offizieller Audit wäre noch offen, wie er bei TrueCrypt bereits gemacht wurde.