Nmap 6.25 - Bekannter Portscanner mit 85 neuen NSE-Scripts

Geschrieben von Guenny amNach 5 Monaten hat der beliebte Netzwerkscanner Nmap ein großes Update auf v. 6.25 erhalten. Nmap 6.25 hat hunderte Neuerungen bekommen, so wurden 85 neue NSE-Scripts eingebunden (Nmap Scriptng Engine), sowie fast 1,000 neue Betriebssystem und Service Detection Fingerprints integriert.

Für Windows 8 und die IPv6 Traceroute Unterstützung gab es ebenfalls Verbesserungen. Der komplette Changelog ist hier zu finden.

Damit keine Fragen zu Nmap offen bleiben, möchte ich kurz auf die wichtigsten Fragen eingehen.

Was it Nmap?

Nmap steht für "Network Mapper" und ist ein Tool zur Untersuchung von Computern und anderen Geräten (Hosts) in einem Netzwerk. Dazu werden die Geräte gescannt und eine Auswertung über die gefunden Daten abgelegt.

Was sind NSE-Scripts und wofür sind sie gut?

Diese Scripte sind die eigentliche Stärke des Portscanners, da sie die Funktionen des Tools stark vergrößern und es sehr flexibel machen.

Eine Einführung in NSE Scripte findet ihr in Form eines Video oder als Zusammenfassung im deutschen Referenzhandbuch.

Insgesamt werden mit NMAP 433 dieser Scripte mitgeliefert, eine komplette Auflistung was welches Script kann gibt es ebenfalls.

Gibt es ein Grundlagenhandbuch?

Ja das gibt es und zwar direkt bei den Entwicklern

Gibt es eine GUI (grafische Oberfläche)?

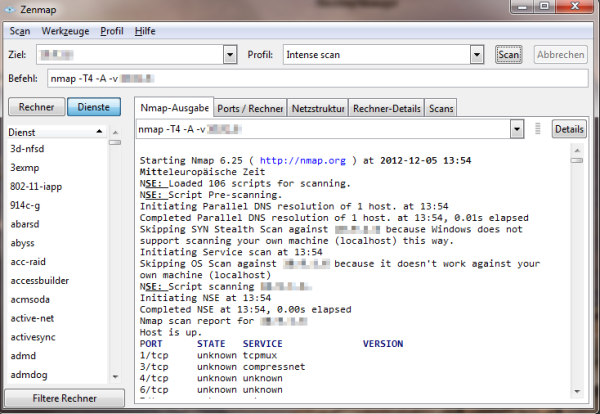

Unter Windows wird automatisch Zenmap mit installiert (siehe Screenshot), was ein einfaches Arbeiten erlaubt.

Unter Ubuntu kann diese nachinstalliert werden.

- sudo apt-get install zenmap

Mit Hilfe der Gui könnt ihr gut erkennen wie Kommandozeilenbefehle aussehen können, was uns gleich zur nächsten Frage bringt.

Was sind die wichtigsten Nmap Befehle?

Der Aufbau eines Scankommandos sieht ungefähr so aus:

- nmap [Befehl] [Zusatzbefehl] [IP]

Als Befehl kann beispielsweise folgendes verwendet werden:

- -a: aktiver OS Scan

- -v: ausführlicher Scan (verbose)

- -sS: Stealth Scan

- -sT: TCP-SYN-Scan, alle offenen Ports finden

- -sS: TCP-Connect-Scan, offene Ports scannen

- -sU: UDP-Scan

- -sL: List Scan

- -sP: List Scan mit zusätzlichen Ping

- -Pn: Ping abschalten

- -sV: Versionserkennung

- -O : OS Erkennung

- -D: Decoy (Attrappe)

Zusatzbefehle können zum Beispiel sein:

- --traceroute

- –-allports

- –osscan-limit: OS-Erkkenung nur bei offenen Ports

Eine ausführlichere Übersicht mit Beschreibungen findet ihr hier.

Kann ich eine falsche IP Adresse vortäuschen?

Wieso sollte das nicht funktionieren

- nmap -sS Ziel-IP -D Ersatz-IP

Was versteht Nmap unter Port Zuständen?

Bei einem Standardscan (scannt die 1000 häufigsten TCP Ports) macht das Tool Unterschiede bei den Zuständen:

- offen

- geschlossen

- gefiltert

- ungefiltert

- offen|gefiltert

- geschlossen|gefiltert

Eine detaillierte Beschreibung zu Portzuständen findet ihr hier.

Ist Port Scanning mit Nmap illegal?

Die Wikipedia meint dazu:

"Die Legalität von Portscans ist umstritten, da sie als erste Instanz eines Eindringversuches gewertet werden können. In jedem Fall ist eine Benutzung auf eigenen Systemen legal. Unklarer ist die Rechtslage bei Portscans gegen fremde Systeme und Netzwerke. Da beispielsweise empfindliche Computer durch viele Verbindungsanfragen gestört werden können, kann dies als Angriff auf die Verfügbarkeit eines Systems gewertet und in Deutschland durch § 303b StGB (Computersabotage) bestraft werden. Das SANS-Institut bestätigt in einer Veröffentlichung ebenfalls den Zwiespalt von Portscans[1].

Portscanner werden jedoch aktuell nicht als Computerprogramm zum Ausspähen von Daten nach § 202c StGB (Hackerparagraf) angesehen, da sie keine Sicherheitsmechanismen umgehen oder Daten abfangen."